Verfolgte Nutzer ein Jahr lang … Google sagte, es sofort zu entfernen!

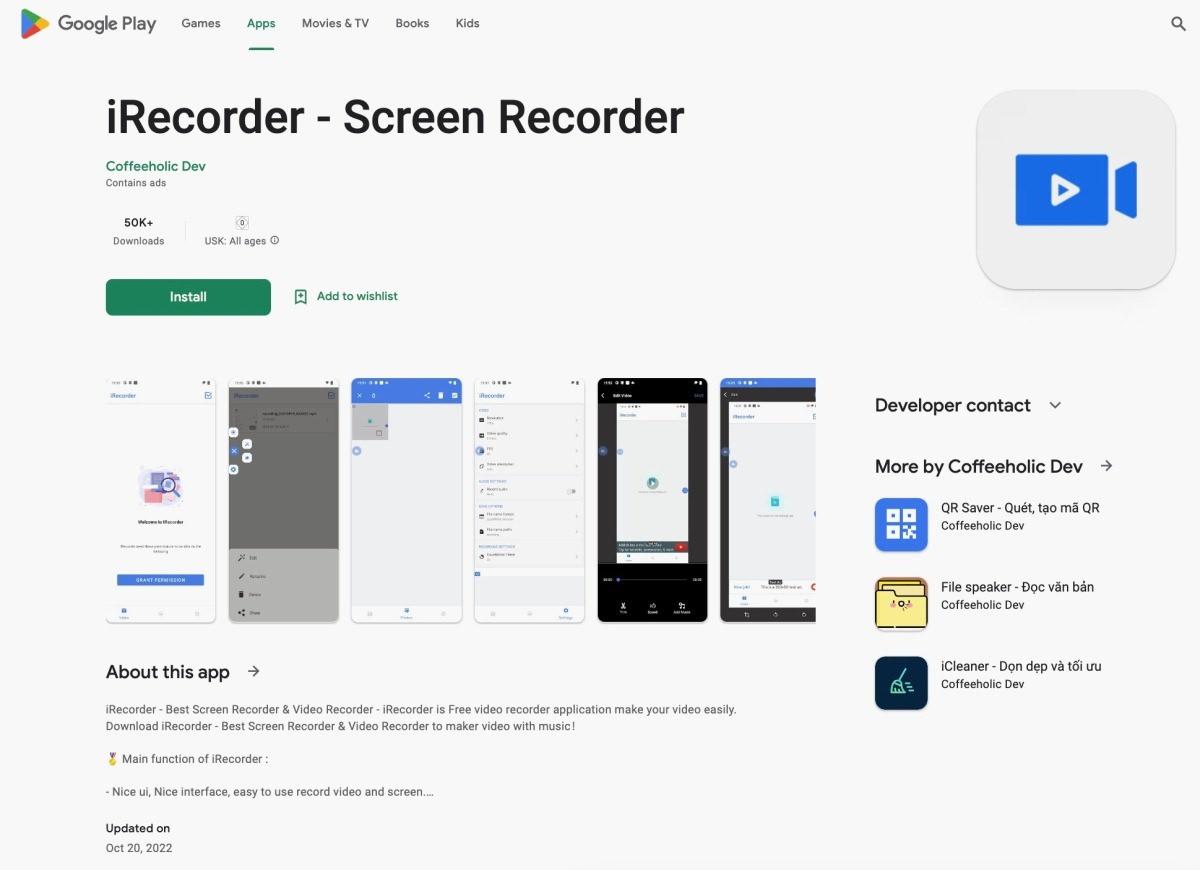

Einem Cybersicherheitsunternehmen zufolge begann eine bekannte Android-App zur Bildschirmaufzeichnung, die zehntausende Downloads im App Store von Google hatte, später damit, ihre Benutzer auszuspionieren und unter anderem Mikrofonaufnahmen und andere Dokumente vom Telefon des Benutzers zu stehlen.

1 JAHR lang ununterbrochen angeschaut

Forschung von ESET, „iRecorder – Bildschirmrekorder“Fast ein Jahr nachdem seine Android-App erstmals bei Google Play gelistet wurde, bewarb das Unternehmen Schadcode als App-Update. Laut ESET ermöglichte der Code der App, alle 15 Minuten heimlich eine Minute Umgebungsgeräusche vom Mikrofon des Geräts hochzuladen und Dokumente, Webseiten und Mediendokumente vom Telefon des Benutzers durchsickern zu lassen.

Nachdem die Situation geklärt war, entfernte Google diese Anwendung aus der Store-Liste. Darüber hinaus sagte das Unternehmen, dass Personen, die die Anwendung installiert haben, diese ohne Zeitverlust vom Telefon entfernen sollten. Wenn die beschädigte App aus dem App Store entfernt wird Es wurde mehr als 50.000 Mal heruntergeladen.

ESET nennt den verschwenderischen Code AhRat, eine angepasste Version eines Open-Source-Fernzugriffstrojaners namens AhMyth. Remote-Access-Trojaner (RATs) nutzen den weitreichenden Zugriff auf das Gerät des Benutzers und können häufig eine Fernsteuerung ermöglichen, wodurch sie gleichzeitig als Präzedenzfall für Spyware und Tracking-Software dienen.

VIRUS AUF TELEFONEN MIT UPDATE INSTALLIERT

ESET-Sicherheitsforscher Lukas Stefanko, der die Malware entdeckt hat, sagte in einem Blogbeitrag, dass die iRecorder-App bei ihrer ersten Veröffentlichung im September 2021 keine verschwenderischen Funktionen enthielt.

Schädlicher AhRat-Code für bestehende Benutzer verfügbar (und neue Benutzer, die die App direkt von Google Play herunterladen) Sobald die App als App-Update übermittelt wurde, begann sie, sich in das Mikrofon des Benutzers einzuschleichen und die Telefoninformationen des Benutzers auf einen Server hochzuladen, der vom Betreiber der Schadsoftware kontrolliert wurde.

Angesichts der Tatsache, dass die App von Natur aus darauf ausgelegt ist, Bildschirmaufnahmen des Geräts zu erfassen, und um Erlaubnis bitten wird, auf das Mikrofon des Geräts zuzugreifen, sagte Stefanko: „passt zum aktuell definierten Muster der App-Berechtigungen“erzählt.

Neuigkeiten7